Μετέφερε το wp-config του wordpress εκτός του public folder

Το WordPress επιτρέπει να μετακινήσεις ένα επίπεδο πάνω το wp-config.php έτσι ώστε να αποκρύψεις το σημαντικό περιεχόμενο του αρχείου, προσθέτοντας ένα επιπλέον layer ασφάλειας.

H μετακίνηση του wp-config αρχείου εκτός του document root είναι μια πολύ εύκολη και γρήγορη διαδικασία. Εξυπηρετεί έτσι ώστε να αποκρύψεις τα σημαντικά στοιχεία της wordpress εγκατάστασης σου από πιθανές κακόβουλες ενέργειες.

Το wp-config.php είναι ένα πολύ σημαντικό αρχείο σε μια wordpress ιστοσελίδα, καθώς περιέχει τα στοιχεία σύνδεσης με την βάση δεδομένων και τα authentication/salt κλειδιά του ιστότοπου.

Τα κλειδιά “Salt” είναι κρυπτογραφημένα στοιχεία όπου χρησιμοποιούνται για το hashing των data προκειμένου να ασφαλιστούν.

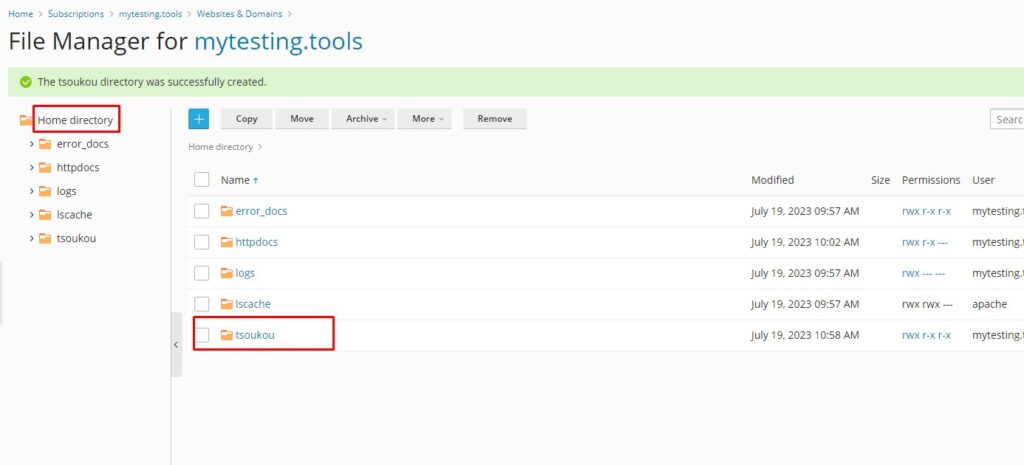

Μέσα στο document_root της κάθε wordpress εγκατάστασης θα βρούμε το wp-config.php.

Document_root είναι ο φάκελος όπου περιέχει τα αρχεία/φακέλους της ιστοσελίδας μας.

Σε περιβάλλον plesk ονομάζεται httpdocs.

Σε περιβάλλον cPanel ονομάζεται public_html.

Σε κάποια άλλα controlpanels ίσως το δούμε ως webroot.

Σε αυτό το άρθρο θα χρησιμοποιήσουμε την ονομασία httpdocs.

Ο httpdocs φάκελος είναι ο top-level φάκελος όπου μπορεί να δεί ο system_user ενός domain μέσω ssh ή FTP.

Αν προσπαθήσουμε να ανέβουμε ένα επίπεδο πάνω, δεν επιτρέπεται.

Μόνο από τον filemanager του controlpanel μπορούμε να δούμε τους υπόλοιπους φακέλους.

Πως μπορεί να παραβιαστεί το wp-config.php ;

Συνήθως το wp-config αρχείο δεν είναι προσβάσιμο από τους web browsers. Τα PHP αρχεία είναι scripts, και ένας browser “εκτυπώνει” μόνο το αποτέλεσμα ενός script σε μορφή HTML.

Μια περίπτωση είναι, ένας webserver για κάποιο λόγο να σταματήσει να εκτελεί την PHP και να τυπώνει τα περιεχόμενα ενός php αρχείου σε μορφή text και να μπορούν να διαβαστούν από τον οποιοδήποτε.

Μια άλλη περίπτωση (πιο συνηθισμένη) είναι να ανέβει ένα κακόβουλο αρχείο μέσα στα αρχεία του wordpress και να μπορέσει να διαβάσει τα περιεχόμενα του wp-config.php

Σε ένα άρθρο της, η Wordfence, το 2020 αναφέρει για μια μεγάλη κλίμακας καμπάνια από κακόβουλες ενέργειες με σκοπό να βρούν ευπαθή wordpress και να συλλεχτούν στοίχεια πρόσβασης βάσης δεδομένων.

Οι περισσότερες από αυτές τις ενέργειες είναι αυτοματοποιημένες και στοχεύουν τα default system_path των wordpress σελίδων όπως httpdocs/wp-config.php

Οπότε η λογική μετακίνησης του wp-config.php σε άλλο σημείο έχει ένα νόημα.

Μετέφερε το wp-config.php

Το wordpress σου επιτρέπει απλά να μετακινήσεις το wp-config χωρίς να απαιτείται παραμετροποίηση στο wordpress core.

Αν απλά κάνεις copy το wp-config.php χωρίς να το μετονομάσεις και χωρίς να το βάλεις σε φάκελο, το wordpress το καταλαβαίνει αυτόματα. Δεν απαιτείται καμμία άλλη ενέργεια.

Ωστόσο αν θέλουμε να το κάνουμε λίγο πιο δύσκολο, ακολουθούμε τα παρακάτω βήματα.

– Φτιάχνουμε έναν φάκελο μέσω του controlpanel filemanager με μια τυχαία ονομασία.

Κάνουμε copy το wp-config.php μέσα σε αυτόν τον φάκελο.

Το μετονομάζουμε σε κάτι άλλο, μια τυχαία ονομασία πχ qwerasdv.php

Κάνουμε edit το httpdocs/wp-config.php και τοποθετούμε το παρακάτω :

<?php

if ( !defined('ABSPATH') )

define('ABSPATH', dirname(__FILE__) . '/');

require_once(ABSPATH . '../tsoukou/qwerasdv.php');Αντικατέστησε τον φάκελο tsoukou και qwerasdv.php με τις δικές σου ονομασίες.

Η διαδικασία έχει ολοκληρωθεί.

To wp-config.php σου είναι πλέον ασφαλές από πρόσβαση κακόβουλων ενεργειών.

Συχνές Ερωτήσεις :

Σχετικά άρθρα

Windows 11 Sandbox: Το απόλυτο, must-have εργαλείο για ασφαλείς δοκιμές

25/11/2025

Μάθε τι είναι το Windows 11 Sandbox, πώς το ενεργοποιείς και πώς το χρησιμοποιείς για απόλυτα ασφαλείς δοκιμές εφαρμογών. Πλήρης...

🧩 5 WordPress Plugins που αγαπάμε (και γιατί αξίζουν να τα δοκιμάσεις)

02/11/2025

Αν έχεις WordPress site, τότε ξέρεις πως τα wordpress plugins είναι αυτά που θα σε βοηθήσουν στην επέκταση του.Μπορείς να...

Αν λάβεις email για κατοχύρωση .cn domain είναι απάτη.

07/11/2022

Μια απάτη κατοχύρωσης ονόματος .cn όπου ξεκίνησε το 2010 ακόμα χρησιμοποιείται από επιτήδειους που προσπαθούν να εξαπατήσουν ιδιοκτήτες domain names.